![]()

![]()

![]()

![]()

![]()

BBC Cryptophon 1100

![]()

![]()

Time-Division

Rede Scrambler SV-11

Die

Cryptophon 1100 war ein Time-Division

Rede Verwürfelungsvorrichtung von Brown Boveri and

Company (BBC) in der Schweiz entwickelt um 1974 [3]

. Die

Time-Division-Prozess stellt eine Verzögerung von ca..

0,5

Sekunden. Das

Gerät ist kompatibel mit dem Vericrypt 1100 und kann auch auf

Telefonnetze verwendet werden, obwohl sie nicht über Echo

Cancellation auf 2-Leiter-Netze.

In

den späten 1970er und den frühen 1980er Jahren wurde die

Cryptophon 1100 bei vielen Polizei-und Strafverfolgungsbehörden

weltweit eingeführt. Beispiele

sind die Deutsche Grenzpolizei, der deutsche Geheimdienst (BND)

und der niederländischen Polizei.

Das

Bild auf der rechten Seite zeigt einen Cryptophon 1100 Einheit.

Es

ist im Grunde ein graues Metall-Box, mit zwei Anschlüssen und

einer Reihe von Einstellräder auf der Vorderseite (abgedeckt

durch eine Schiebetür). Eine

separate Breakout-Box wurde für den Anschluss der

verschiedenen perpherals, wie Mikrofon, Lautsprecher und Radio

erforderlich. Das

Gerät hier gezeigt wurde von der niederländischen

Polizei seit vielen Jahren verwendet.

Cryptophon 1100 von Barry Wels gespendet [1]

Alle

Anschlüsse und Regler an der Vorderseite des Geräts.

Auf

der linken oberen ist der Audio-Anschluss. Es

ist eine 12-polige DIN-Buchse mit Audio-in, Audio-out,

Push-to-talk (PTT), etc. Im unteren linken Seite ist die 4-pin

DIN-Stromanschluss. Es

dauert 12V aus einer Autobatterie oder externes Netzteil.

Auf

der rechten Seite ist ein schwarzer Schiebetür hinter denen

die Einstellräder für die Einstellung der täglichen

Schlüssel versteckt (siehe unten) sind.

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

Kryptographischen Schlüssel

![]()

![]()

Der kryptographische Schlüssel wird aus zwei Elementen: den Basisschlüssel, die intern befestigt ist, und die tägliche Schlüssel, der mit den sechs Rändelscheiben vorne gesetzt ist. Die grundlegende Schlüssel kann nur durch Öffnen des Geräts und Ersetzen eines kleinen verändert werden Leiterplatte (PCB) mit einem Satz von Lötbrücken in einer 5 x 12-Matrix. Es war für jede Agentur, und nicht verändert wurde sehr oft.

Die

tägliche Schlüssel kann einfach durch Eingabe eines

6-stellige Nummer mit den Rändelschrauben auf der Vorderseite

eingestellt werden. Eine

kleine Schiebetür verbirgt die aktuelle Einstellung, so daß

die Anzahl nicht durch eine Potentialdifferenz Lauscher gelesen

werden. Es

schützt auch die Schalter gegen versehentliche Änderungen.

Die

6-stellige Nummer kann 10 6 Kombinationen.

Es

wird auf "Saat" der interne

Pseudo-Zufallszahlengenerator (PRNG), die einen Zeitraum von

annähernd verwendet. 8,5

Stunden. Dies

bedeutet, dass die Zahlenfolge durch den PRNG produziert

wiederholt sich nicht innerhalb von 8,5 Stunden [2]

.

Bei

einer Übertragung wird eine Frequenzumtastung (FSK) Signals

mit dem Sprachsignal übertragen, damit der PRNG des

Empfängers zu laufen "synchron" mit dem Sender.

Das

FSK-Signal in Form eines 1830 Hz Pilotton (± 100 Hz).

Zu

Beginn eines Gespräches, benötigt das System ca.

1,5

Sekunden zu "lock in". Während

dieser Zeit kann kein brauchbares Sprachsignal übertragen

werden. Die

meisten Betreiber zählen würde '21, 22', bevor

die Nachricht.

Sobald

Sender und Empfänger waren "synchron", würde

das System nur 0,2 Sekunden auf einem Wechsler brauchen.

Wegen

des Prinzip hinter der Art der durch die Scrambling Cryptophon

1100 verwendet wurde, wurde alle Audio um 0,5 Sekunden verzögert.

Dies

wurde als ein Nachteil.

![]()

Kompromittiert

![]()

![]()

Zwischen

1978 und 1981 wurden die Cryptophon 1100 und Vericrypt 1100 durch

eine Reihe von westdeutschen Behörden, wie Polizei, des

Ministeriums für Innere Angelegenheiten und der deutsche

Geheimdienst (BND) getestet. Sie

betrachteten das System sicher und zwischen 1981 und 1982 eine

große Zahl von Cryptophon 1100 Einheiten wurden mit den

verschiedenen Agenturen installiert.

In

1983 wurde die DDR-Cipher Bureau geschafft, die Verschlüsselung

durch die Rekonstruktion der Schlüssel aus einer Reihe von

Überwachungsmaßnahmen zu brechen.

Außerdem

bauten ihre eigenen Äquivalent des Cryptophon, die so

genannte A-003, die in den Pausen verwendet wurde.

Eine

weitere Vorrichtung, die sogenannte A-004 wurde zu entschlüsseln

dem Vericrypt 1100 verwendet. Dadurch

gelang es ihnen, etwa 90% des westdeutschen Cryptophon

1100-basierten Funkverkehr während des zweiten Quartals 1988

zu lesen [2]

.

![]()

Innere

![]()

![]()

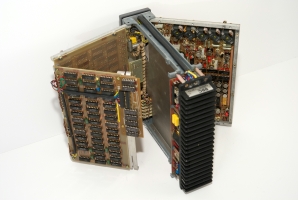

In Anbetracht seines Alters ist das Cryptophon 1100 sehr gut gebaut. Nur erstklassige Komponenten und Leiterplatten verwendet werden. Die Einheiten besteht aus drei Hauptteilen PCBs, alle auf einer ausfahrbaren Gestell montiert. Das Bild unten zeigt den ungedeckten Innere des Cryptophone 1100.

Die

beiden Platten werden digitale beide auf einer Seite (links)

gelagert und von dem Rahmen weg geklappt werden.

Eine

kleine dritte Bord ist an der inneren Bord als eine Art von

Modifikationen, die eingeführt, nachdem das Design wurde

abgeschlossen wurde montiert.

Das

analoge Platine ist auf der anderen Seite (rechts).

Es

enthält 9 hochwertige LC Audio-Filter, die zum Filtern der

FSK Pilotton und die Audio verwendet werden.

Die

Rückseite des Geräts enthält das Netzteil (PSU),

die die 12V des Autos wandelt in geeignete interne Spannungen.

Das

Gerät hier gezeigt wurde wahrscheinlich um 1975 erbaut.

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

Betrieb

![]()

![]()

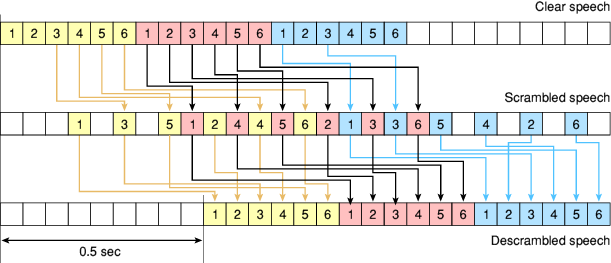

Die kryptographische Prinzip im Cryptophon 1100 verwendet, ist von dem Typ zeitmultiplexen Rede Scrambler . Sprachsignal aufgezeichnet (abgetastet) und verteilt über den Zeitbereich (Scrambling). Das vereinfachte Diagramm unten zeigt, wie das funktioniert. Sprache wird in kleine Zeitabschnitte geschnitten und mit anderen Zeitabschnitten verschlüsselt in einem sich ständig verändernden Ordnung. Die Reihenfolge, in der die Pakete verschlüsselt wird durch eine Pseudo-Zufallszahl generiert, wird durch die Einstellung der Rändelscheiben 6 an der Vorderseite des Geräts ausgesät bestimmt.

In diesem Diagramm zeigt die obere Zeile die

klare Sprache (Eingang) in der Zeit. Die zweite Reihe zeigt die

Rede, nachdem sie verschlüsselt ist. Schließlich zeigt

die untere Reihe die Rede, wenn es wieder (Ausgang) entschlüsselt.

Der gesamte Prozess der Verschlüsseln und Entschlüsseln,

führt zu einer Verzögerung von ca. 0,5 Sekunden.

Da

die Zeitsegmente in einem sich ständig verändernden

Muster verschlüsselt sind, ist es wichtig, dass Sender und

Empfänger korrekt synchronisiert sind. Um sicherzustellen,

dass beide Enden gehalten werden "synchron" wird ein

Pilotsignal (FSK) mit dem verschlüsselten Sprachsignal

übertragen wird.

![]()

Blockschaltbild

![]()

![]()

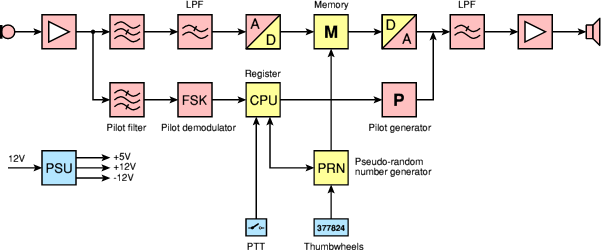

Unten ist die Blockdiagramm des Cryptophon 1100. Der Audio-Eingang ist an der Spitze der linken Seite. Im Sendemodus wird Audio gefiltert, digitalisiert und in einem temporären Pufferspeicher. Die Reihenfolge, in denen die Proben aus dem Puffer gelesen werden, wird durch die Anzahl Generator (PRN) bestimmt. Die neue (gescrambelten)-Signal wird dann zurück in die analoge Domäne umgewandelt erneut. Damit das empfangende Ende zu synchronisieren bleiben, wird ein FSK-Signal (Pilot) im Ausgangspfad eingefügt.

Im Empfangsmodus wird der Synchronisationssignal

(Pilot) von dem eingehenden Audiosignals (oben links) extrahiert

und decodiert. Sie wird dann von dem Programm Register (CPU)

verwendet, um die Zahlerzeugungseinrichtung (PRN) synchron zu

halten.

![]()

Referenzen

![]()

![]()

Barry Wels

Donator des Cryptophon 1100 featuered auf dieser Seite.Jörg Drobick, Beschreibung des Cryptophon 1100 BStU176

Der SAS-und Chiffrierdienst (SCD), Deutsch.W. Bäschlin, Integration von Zeitmultiplex Rede Scrambling

in Polizeigewahrsam Telekommunikationsnetze

Erze Publications (USA), 1977.US Patent 4773092, Speech Scramblers

Frederick Huang, Oxford (UK). Racal Research Ltd, Berkshire (UK).

![]()